حادثة انفجار أجهزة النداء التابعة لحزب الله

في 17 سبتمبر 2024، وقعت سلسلة من الانفجارات في جميع أنحاء لبنان طالت مئات أجهزة النداء المستخدمة من قبل حزب الله. وتم الإبلاغ عن انفجارات مماثلة لأجهزة الراديو في اليوم التالي، 18 سبتمبر. كان قرار حزب الله باستخدام أجهزة النداء وأجهزة الراديو بدلاً من الهواتف الذكية بسبب مخاوف من التنصت الداخلي معروفًا منذ فترة طويلة. ومع ذلك، تشير هذه الحادثة إلى أن هذه الوسائل البديلة ربما أصبحت أيضًا أهدافًا لعمليات إسرائيلية.

تم التعرف على العديد من أجهزة النداء المنفجرة كمنتجات من شركة “جولد أبولو” التايوانية. ومع ذلك، نفت الشركة المسؤولية، مدعية أن المنتجات تم تصنيعها بموجب اتفاقية ترخيص من قبل الشركة المجرية “BAC Consulting KFT”. كما أكدت الحكومة المجرية أن BAC لا تمتلك منشآت تصنيع داخل حدودها، مما زاد من تعقيد القضية. وفي الوقت نفسه، كانت أجهزة الراديو المنفجرة تحمل علامة “ICOM”، لكن شركة ICOM اليابانية صرحت أن هذه الأجهزة ليست منتجاتها الأصلية بل مزورة.

الحرب المعلوماتية العسكرية واحتمال تورط إسرائيل

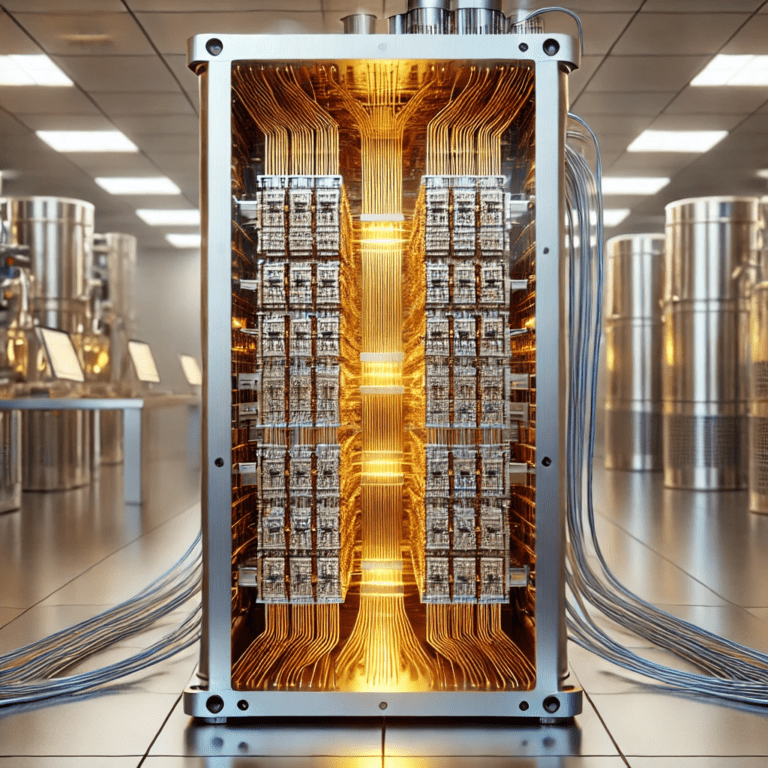

لا تعتبر هذه الحادثة مجرد عيب في أجهزة الاتصال، بل تُقيّم كمثال على الحرب المعلوماتية العسكرية ونقاط الضعف في أمن سلسلة التوريد. تشير وسائل الإعلام الغربية إلى أن الوحدة 8200 الإسرائيلية، وهي وحدة متخصصة في الحرب السيبرانية، ربما تقف وراء هذه العملية. تمتلك الوحدة 8200 تاريخًا في تعطيل شبكات الاتصال الخاصة بالخصوم، ويعتقد المحللون أن هذه الحادثة تمثل مثالًا آخر على جهودها لتحييد شبكات الاتصال الخاصة بحزب الله. ووفقًا لتقارير من صحيفة نيويورك تايمز ووكالة رويترز، يُزعم أن إسرائيل استخدمت شركة وهمية لزرع متفجرات PETN في 5000 جهاز نداء تم شراؤها من قبل حزب الله، ثم تم تفجيرها عن بُعد. ويُنظر إلى هذا الأمر على أنه شكل جديد من الحرب المعلوماتية يتجاوز التنصت البسيط إلى القضاء المادي على معدات العدو العسكرية.

ثغرات وتهديدات أمن سلسلة التوريد

يكمن الخلفية التي مكنت من وقوع مثل هذه الهجمات في ثغرات أمن سلسلة التوريد. ومع تعقيد سلاسل التوريد الإلكترونية العالمية، تزداد احتمالية التدخل الخبيث أثناء عمليات الإنتاج والتوزيع. أثبتت هذه الحادثة أن الدول أو المجموعات التي تستهدف معدات معينة يمكنها زرع متفجرات أو أنظمة يتم التحكم فيها عن بُعد خلال عملية التصنيع. ويشير ذلك إلى الحاجة إلى إعادة تعريف مفاهيم الأمن السيبراني التقليدية. لقد حان العصر الذي أصبح فيه المراقبة والتحقق عبر أمن الأجهزة وسلسلة التوريد بأكملها ضروريين، بما يتجاوز نطاق الدفاع ضد الاختراقات البسيطة.

الاستجابة الدولية وتعزيز أمن سلسلة التوريد

لقد أدرك المجتمع الدولي التهديدات التي تواجه أمن سلسلة التوريد، وبدأ تدريجياً في وضع تدابير أقوى لمواجهتها. في وقت سابق من هذا العام، أصدرت الولايات المتحدة قانونًا يحظر استيراد منتجات معينة، مستشهدةً بحالات تم فيها اكتشاف قدرات مراقبة واختراق في التطبيقات الصينية ومعدات CCTV. كما عزز الاتحاد الأوروبي عمليات التفتيش المتعلقة بأمن سلسلة التوريد للبنية التحتية الحيوية داخل الدول الأعضاء. وبالمثل، قدمت كوريا الجنوبية “خارطة طريق لأمن سلسلة التوريد البرمجية” بهدف منع دخول المنتجات الأجنبية التي قد تهدد الأمن القومي. هذه الإجراءات ليست مجرد تعزيز للأمن فحسب، بل هي جزء من استراتيجية دولية للسيطرة على سلاسل التوريد.

التوقعات المستقبلية والتحديات

من المتوقع أن تزداد المنافسة للحفاظ على التفوق التكنولوجي شراسة. يبرز هذا الحادث الأخير كيف يمكن للهجمات القائمة على الأجهزة أن تتجاوز نطاق أمن تكنولوجيا المعلومات، مما يعيد التأكيد على أن أمن سلسلة التوريد مرتبط بشكل مباشر بالأمن القومي. ونتيجة لذلك، تدفع الحكومات والمنظمات المعنية في جميع أنحاء العالم بسياسات لتعزيز أمن سلسلة التوريد، في حين من المرجح أن تفكر الوكالات العسكرية والاستخباراتية بشكل نشط في استراتيجيات لتسليح سلاسل التوريد. من المتوقع أن يتطور النظام الدولي المستقبلي إلى ما يتجاوز الصراعات العسكرية التقليدية، ليصبح ساحة معركة جديدة تتشابك فيها التكنولوجيا والمعلومات.