حذّرت مجموعة استخبارات التهديدات في غوغل (Google Threat Intelligence – GTI) مؤخرًا عبر مدونتها من أن عمال تكنولوجيا المعلومات من كوريا الشمالية يحاولون تنفيذ هجمات إلكترونية من خلال التوظيف الوهمي لدى شركات أجنبية بصيغة العمل عن بُعد، مشيرة إلى أن أنشطتهم تنتشر الآن في جميع أنحاء أوروبا وأمريكا الشمالية.

ووفقًا لـ GTI، فإن عمال تكنولوجيا المعلومات الكوريين الشماليين يتسللون إلى شركات التكنولوجيا متعددة الجنسيات باستخدام هويات مزيفة وسير ذاتية كاذبة وخطابات توصية مُلفقة، ويحققون مكاسب مالية ومعلوماتية من خلال الوصول إلى مشاريع داخلية أو سرقة بيانات حساسة. وقد تحوّل بعضهم إلى أساليب ابتزاز، مهددين بكشف المعلومات الداخلية بعد طردهم.

من النقاط الرئيسية التي يستغلونها هي بيئة العمل التي تسمح باستخدام الأجهزة الشخصية (BYOD) والبنية التحتية الافتراضية. وعند غياب الفحص الأمني للأجهزة الشخصية، تصبح البيانات الداخلية عرضة للتسريب بسهولة أكبر، كما أن هناك خطرًا في أن تُحقن البرمجيات الخبيثة وتنتشر عبر سلسلة التوريد البرمجية بأكملها، وهو ما يرتبط مباشرة بأحد أبرز المواضيع في مجال الأمن السيبراني حاليًا: “هجمات سلسلة التوريد البرمجية”.

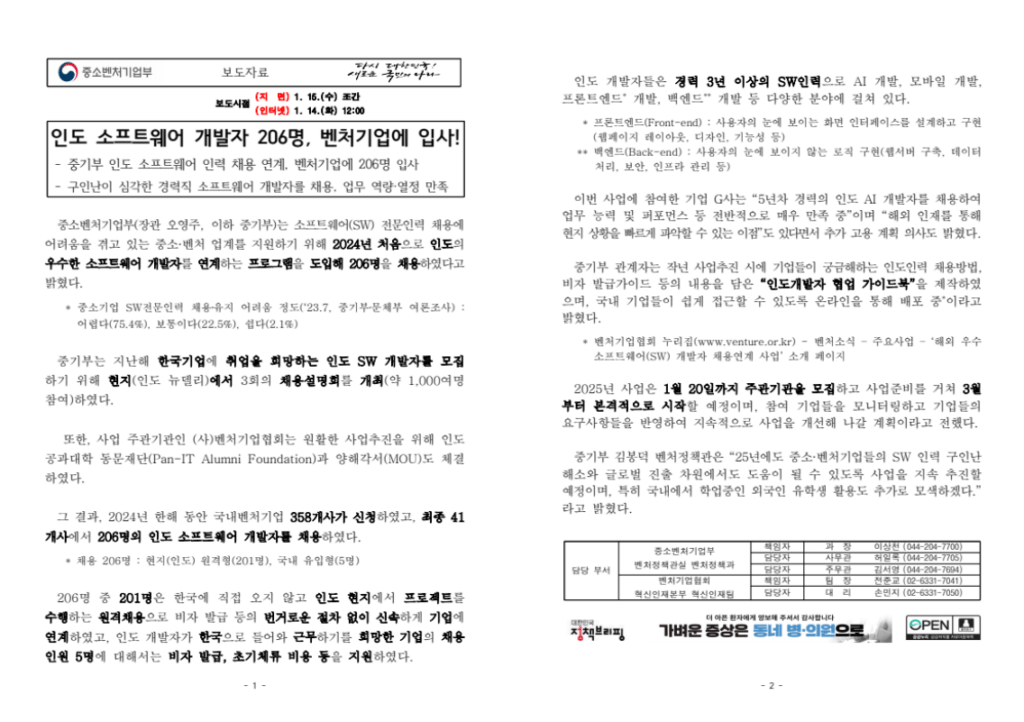

وفي هذا السياق، أعلنت الحكومة الكورية الجنوبية مؤخرًا عن سياسة تشجع على توظيف المواهب الأجنبية في مجال تكنولوجيا المعلومات من خلال العمل عن بُعد، بهدف معالجة نقص الكفاءات التقنية في شركات تكنولوجيا المعلومات المحلية وتعزيز القدرة التنافسية التكنولوجية على مستوى العالم. ومع ذلك، أشار البعض إلى وجود فجوة في التوجه الكوري مقارنة بالتطورات العالمية في مجال الأمن السيبراني.

وصرّحت مجموعة الاستشارات الأمنية Eddy & Vortex: “لا يمكن اعتبار توظيف الكفاءات الأجنبية مشكلة بحد ذاتها، لكن إذا لم يتم التحقق من الهوية واكتشاف التهديدات بشكل دقيق، فقد يؤدي ذلك إلى جلب مخاطر سلسلة التوريد إلى الداخل”. وأضافت: “مع التوسع السريع في تبني الحلول الافتراضية وتنامي العمل عن بُعد في كوريا، يجب فحص نقاط الضعف المحتملة بدقة”.

كما أوصت GTI عبر مدونتها بوضع تدابير استجابة مثل: ▲ التحقق الصارم من الهوية أثناء التوظيف، ▲ تعزيز سجلات الدخول والتحكم في الوصول ضمن البيئة الافتراضية، و▲ تحسين جودة التدريب الأمني. وقدمت في تقريرها استراتيجيات للكشف والوقاية ذات الصلة.

وبذلك، تواجه الحكومة الكورية تحديين متزامنين: توسيع توظيف الكفاءات الأجنبية في مجال تكنولوجيا المعلومات، والتصدي للتهديدات السيبرانية العالمية. ومن الضروري اتخاذ القرار السليم لتحقيق المصلحة طويلة الأجل بين تعزيز القدرة التنافسية الصناعية وإدارة مخاطر الأمن بشكل منظم.